電腦安全-L24

Wireless Security

- 有較高的安全風險:

- Channel

- 廣播式通訊: 容易被竊聽、干擾

- Communication protocols (通訊協定) 的弱點

- Mobility

- 裝置具有可攜性、移動性

- Resources

- 裝置的記憶體、計算資源有限

- Accessibility

- 感測器可能放置在偏遠或敵對環境

- Channel

- Wireless Network Threats

- Accidental association

- Malicious association

- Ad hoc networks

- Nontraditional networks

- Identity theft (MAC spoofing)

- Man-in-the middle attacks

- Denial of service (DoS)

- Networkinjection

Wireless Security Measures

- Securing wireless transmissions

- 主要威脅與對策:

- 竊聽: 信號隱藏、加密

- 竄改: 加密、認證 (Authentication protocols)

- 干擾: 偵測

- 主要威脅與對策:

- Securing wireless networks

- Access Points: 防止未授權裝置存取網路

- 主要方法: IEEE 802.1X (port-based network access control)

- 提供身份驗證機制

- 防止假基地台與未授權設備

Mobile Device Security

- 組織的網路必須能夠因應:

- 行動裝置數量大幅增加

- 雲端應用

- 去邊界化

- 外部業務需求

- Security Threats:

- Lack of physical security controls

- Use of untrusted networks

- Use of untrusted mobile devices

- Use of applications created by unknown parties

- Interaction with other systems

- Use of untrusted content

- Use of location services

Mobile Device Security Strategy

- Device security

- 提供公司配發的行動裝置,並預先設定安全配置

- 採用 BYOD (Bring Your Own Device) 政策

- 對作業系統與應用程式制定設定規範

- Traffic security

- 基於加密與身份驗證

- 透過 VPN

- Barrier security

- 對行動裝置流量套用專門的防火牆政策

IEEE 802.11 Wireless LAN Overview

- Wi-Fi Protected Access (

WPA)- Certification procedures for IEEE802.11 security standards

- Most recent version: WPA2/WPA3

IEEE 802.11i Wireless LAN Security

Wired Equivalent Privacy (WEP)

- 已證實不安全

Robust Security Network (RSN/WPA2)

Final form of the 802.11i standard

- Five Phases

Discovery- AP 廣播其安全能力 (加密、認證方式)

Authentication- 使用

IEEE 802.1X架構

- 使用

Key Management- 透過 Handshake 手法來生成

Pairwise keys(一對一) orGroup keys(群播)

- 透過 Handshake 手法來生成

Protected Data Transfer- 使用

TKIPorCCMP加密數據 TKIP: 為了兼容舊硬體的過渡方案,只需要對舊的WEP做軟體層修改CCMP: 需要硬體支援

- 使用

Connection Termination

IEEE 802.1X

- Three phases

- Connect to AS

- EAP exchange

- Secure key delivery

EAPAuthentication Protocol:- 一種認證框架而非特定機制

- 由伺服器發起的雙向認證

- Popular EAP Methods:

- Cisco LEAP

- EAP-FAST

EAP-TLS: 需要雙向憑證,安全性最高PEAP: 僅需伺服器憑證

WPA3

- A replacement to WPA2

WPA/WPA2的PSK(Pre-Shared Key) 容易受到KRACK(Key Reinstallation Attack) 攻擊KRACK: 一種針對 WPA 的 replay attack- 在

WPA2 handshake的第三步

- 在

WPA3使用SAE替代- A variant of the Dragonfly key exchange

- 不直接發送密碼

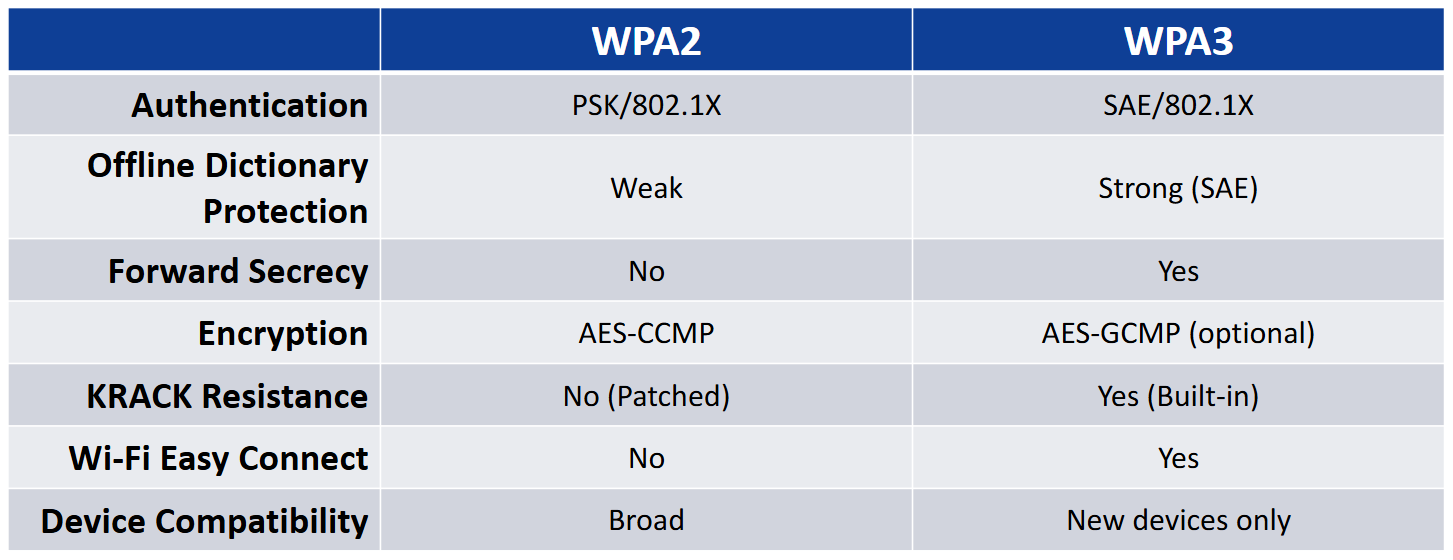

比較

WPA2- 使用

PSKor Enterprise mode - 容易受到離線字典攻擊 (offline dictionary attacks)

- 使用

AES-CCMP加密

- 使用

WPA3- 在 personal mode 中以

SAE取代PSK - 對暴力破解/字典攻擊具有更強的抵抗能力

- 使用

AES加密,Enterprise mode 可選用 192-bit 加密

- 在 personal mode 中以