電腦安全-L8

Intruders

- Cyber criminals

- 以

獲得金錢回報為目標的個人,或有組織犯罪集團中的成員 - 活動: 身分盜竊、金融憑證竊取、資料竊取、資料勒索

- 在地下論壇中聚集並交換技巧

- 以

- Activists

- 屬於外部攻擊者大型團體中的個人或成員

- 技術水準通常較低

- 目標: 推廣並

宣傳社會或政治理念 - 活動: 網站竄改、DoS 攻擊、資料竊取與散播

- State-sponsored organizations

- 由

政府資助、用來進行間諜活動或破壞行動的駭客團體 - Known as

APTs - 其存在範圍十分廣泛: 從中國到美國、英國以及它們的情報盟友皆有

- 由

- Others

- 動機不同於上述類型的駭客

- 傳統駭客或破解者: 受到

技術挑戰,或同儕團體中的尊敬與名聲所驅使

Skill Levels

- Apprentice

- Known as

script-kiddies - 技術能力最低、主要使用現成 attack toolkits

- Known as

- Journeyman

- 具有足夠技術能力來修改或擴充 attack toolkits

- 能夠利用新的漏洞,也可能有能力找到新的漏洞

- Master

- 擁有高階技術能力、能夠發現新漏洞的駭客

Intruder Behavior

Target acquisition and information gathering- 利用公開資訊來識別並

描述目標系統 - 使用網路探測工具來描繪目標資源

- ex:

- 探索公司網站以取得組織架構、人員與關鍵系統資訊

- 使用 DNS 查詢工具蒐集目標網路資訊

- 利用公開資訊來識別並

Initial access- 利用遠端網路漏洞、猜測弱驗證憑證,或安裝惡意軟體

- ex:

- 以暴力破解方式猜測密碼

- 利用 Web 伺服器漏洞取得系統存取權

- 向關鍵人物寄送 spear-phishing 電子郵件

Privilege escalation- 透過本地存取漏洞

提升權限 - ex:

- 利用存在漏洞的應用程式取得更高權限

- 安裝封包嗅探器以擷取管理員密碼

- 透過本地存取漏洞

Information gathering or system exploit存取或修改系統中的資訊或資源- ex: 掃描檔案以尋找所需資訊

Maintaining access- 安裝

backdoors或其他惡意軟體 - 使攻擊者在初始攻擊後仍能

持續存取系統 - ex:

- 安裝含有後門的 rootkit,以便日後再次存取

- 修改或停用系統上執行中的防毒程式

- 安裝

Covering tracks- 停用或修改稽核紀錄,以

移除攻擊活動的證據 - ex: 使用 rootkit 隱藏安裝在系統中的檔案

- 停用或修改稽核紀錄,以

Intrusion detection

- Definitions from Internet Security Glossary (RFC 2828)

Security intrusion: 未經授權而繞過系統安全機制的行為Intrusion detection: 一種硬體或軟體功能,用來蒐集並分析電腦或網路中各個區域的資訊,以辨識可能的security intrusions

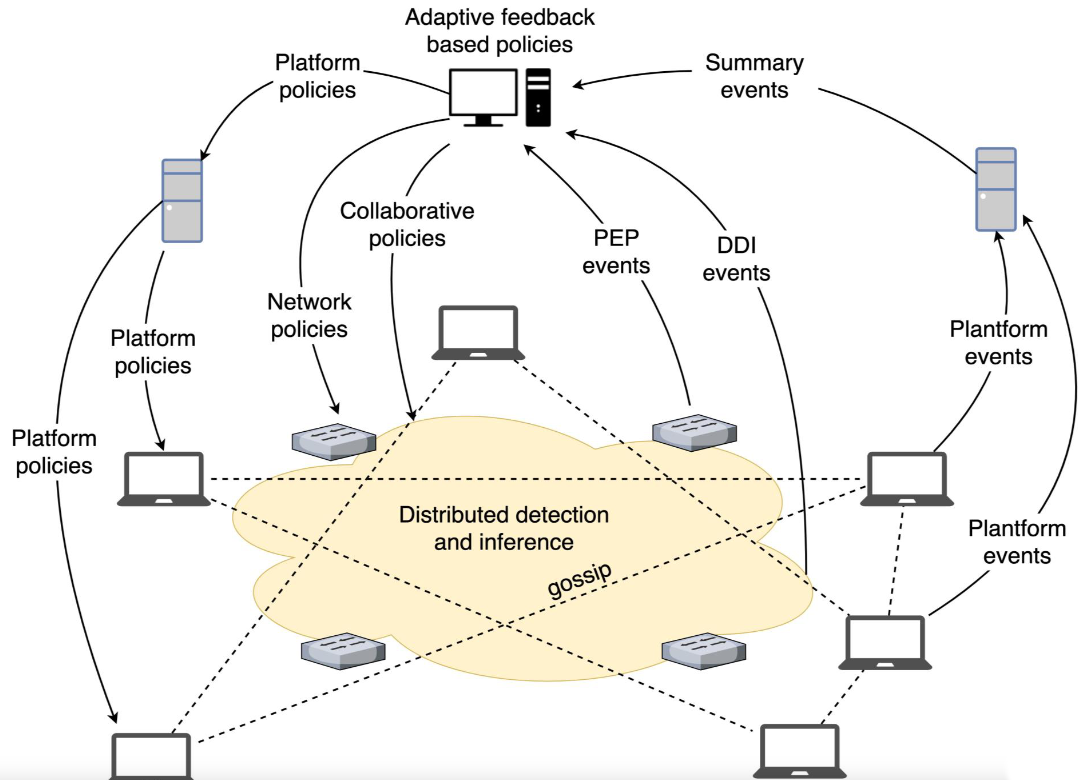

Intrusion Detection System (IDS)

Host-basedIDS (HIDS)- 監控單一主機的特徵與其事件

Network-based IDS (NIDS)- 監控網路流量,並分析網路層、傳輸層與應用層協定

DistributedorhybridIDS- 在中央分析器中整合來自感測器的資訊,而這些感測器通常同時包含

Host-based與network-based

- 在中央分析器中整合來自感測器的資訊,而這些感測器通常同時包含

- Three logical components

Sensors: 蒐集資料Analyzers: 判斷是否發生入侵User interface: 查看輸出結果或控制系統行為

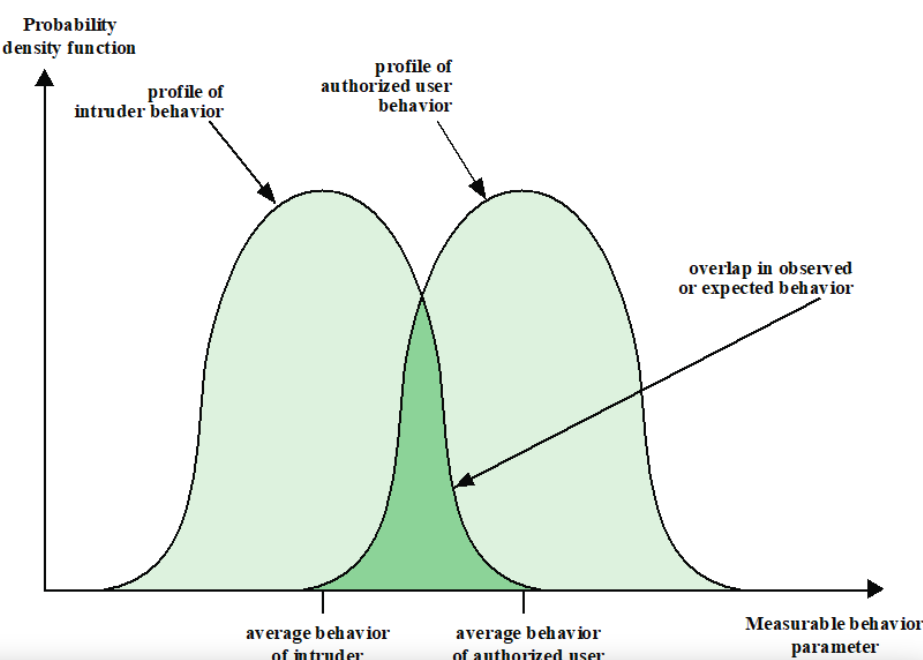

Basic Principles

- 另一道對抗入侵的防線

- 其他包括: authentication, access control, and firewall

- 基於假設:

入侵者的行為與合法使用者的行為不同

Requirements

- Run continually

- Be fault tolerant

- Resist subversion

- Impose a minimal overhead on system

- Configured according to system security policies

- Adapt to changes in systems and users

- Scale to monitor large numbers of systems

- Provide graceful degradation of service

- Allow dynamic reconfiguration

Analysis approaches

Anomaly detection- Collecting data: 在一段時間內合法使用者的行為

- 分析目前觀察到的行為是合法使用者或入侵者 (with a high level of confidence)

Signature/Heuristic detection- 使用一組已知的惡意資料

patterns (signatures)或attack rules (heuristics) - 只能辨識已知攻擊

- 使用一組已知的惡意資料

Anomaly Detection

Statistical統計式- 分析觀察到的行為/指標

- 使用單變量、多變量或時間序列模型

- 優點: 簡單、計算成本低,且不需要對預期行為做太多假設

- 缺點: 難以選擇合適的指標,而且並非所有行為都能被建模

Knowledge based- 使用一組規則來分類觀察到的資料

- 規則通常在訓練階段建立,而且多半是手動建立

- 使用有限狀態機或標準描述語言

- 優點: 穩健性與彈性

- 缺點: 建立高品質知識規則需要困難度與大量時間

Machine-learning- 利用資料探勘技術,自動從訓練資料中決定合適的分類模型

- 優點: 彈性、適應能力,以及能捕捉因素之間的相依關係

- 缺點: 需要大量時間與計算資源

- 不同的機器學習方法成功程度各不相同

- 貝氏網路、馬可夫模型、神經網路、模糊邏輯、基因演算法、分群與離群值偵測

- What is the key limitation?

- 可能把正常行為誤判成攻擊

Signature/Heuristic Detection

Signature approaches- 在系統或網路中,比對大量已知的惡意資料模式

- Signatures:

- 設計得足夠詳細,以降低誤報率

- 同時仍能偵測到足夠多的惡意資料

- 廣泛應用於防毒產品中

Rule-based heuristic identification- 識別已知的入侵方式

- 在既定使用模式範圍內識別可疑行為

- 針對特定機器與作業系統設計

Host-based intrusion detection

HIDS

- 一種專門的安全軟體層,部署於易受攻擊或敏感的系統上

- 監控系統上的活動,以偵測可疑行為

- 主要目的: 偵測入侵、記錄可疑事件並發送警報

- 可以用 anomaly/signature/heuristics approaches

- 優點: 可以

偵測外部與內部的入侵

Anomaly- 使用作業系統 hook 來收集系統呼叫追蹤紀錄

- 使用關鍵 DLL 函式呼叫的追蹤紀錄

Signature/Heuristic- 使用 database 包含:

- File signatures: 在已知惡意軟體中發現的資料模式

- Heuristic rules: 用來描述已知惡意行為的規則

- 廣泛用於防毒軟體中

- 能有效偵測已知惡意軟體,但無法偵測 zero-day attacks

- 使用 database 包含:

Distributed- 問題:

- 需要處理不同種類的感測器資料

- 必須確保感測器資料的 integrity/confidentiality

- 架構

- Centralized: 會造成瓶頸,且存在單點故障問題

- Decentralized: 需要協調機制

- 問題:

Data Sources and Sensors

System call traces- 系統中各個程序所執行的 system calls 序列紀錄

- 在 Unix 與 Linux 系統上效果良好,但在 Windows 上較有問題

Audit (log file) records- 大多數現代作業系統都有帳務/稽核軟體,用來收集使用者活動資訊

- 優點: 不需要額外安裝資料蒐集軟體

- 缺點: 可能不包含所需資訊,或格式不夠方便使用

File integrity checksums- 定期掃描重要檔案是否被修改

- 缺點: 需要產生並保護 checksums,而且難以監控經常變動的檔案

Registry access- 在 Windows 系統中用來監控對

registry (登錄檔)的存取

- 在 Windows 系統中用來監控對

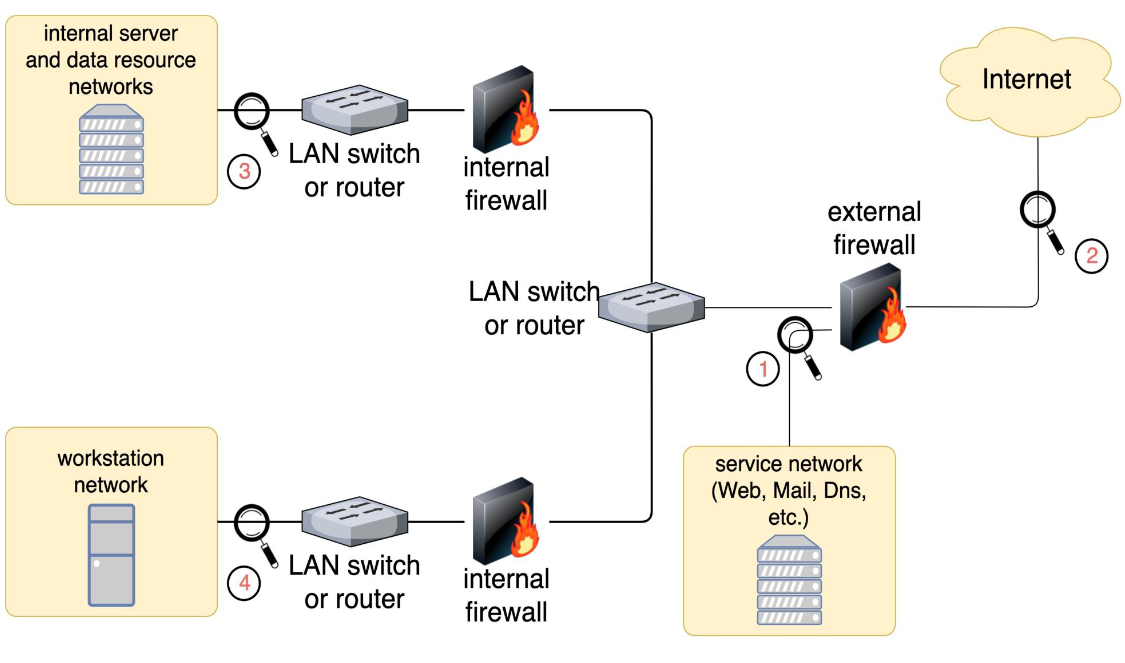

Network-based intrusion detection

NIDS

- 在網路或多個互連網路中的特定節點上監控流量

- 以封包為單位即時或近即時地進行監控

- 監控網路層/傳輸層/應用層的協定活動

- NIDS 與 HIDS 的差異

- NIDS: 檢查

網路中流向可能存在漏洞系統的封包流量 - HIDS: 檢查

主機上的使用者與軟體活動

- NIDS: 檢查

- 通常被設置在組織的邊界安全架構中,與 firewall 一起部署

- 包括:

- 多個用來監控封包流量的感測器

- 一台或多台負責管理功能的伺服器

- 一個或多個供人員操作的管理介面主控台

- 其效能會逐漸變差,甚至無法正常運作:

- 流量經過加密 (Encryption)

- 高流量: 無法即時分析所有封包

- 可能被繞過 (evasion)

Network Sensors

Inline sensors- 被插入到網路的某一個區段中

與 firewall or switch 整合在一起- 優點:

- 當偵測到攻擊時可以直接阻擋

- 不需要額外獨立的硬體設備

- 缺點: 會對網路效能造成負面影響

Passive sensors- 監控網路流量的

copy,實際流量並不會經過它 - 優點: 效率較高,且不會造成封包延遲

- 監控網路流量的

Distributed or hybrid intrusion detection

- 彼此協作的分散式系統,用來識別入侵並適應不斷變化的攻擊模式

- 能夠根據較細微的線索辨識攻擊,並快速進行調整

- 在各個本地節點上的異常偵測器,用來尋找不正常活動

- 想解決的問題:

- 這些工具可能無法辨識新的威脅,或已存在威脅的變形版本

- 要快速更新偵測機制以應對威脅是很困難的

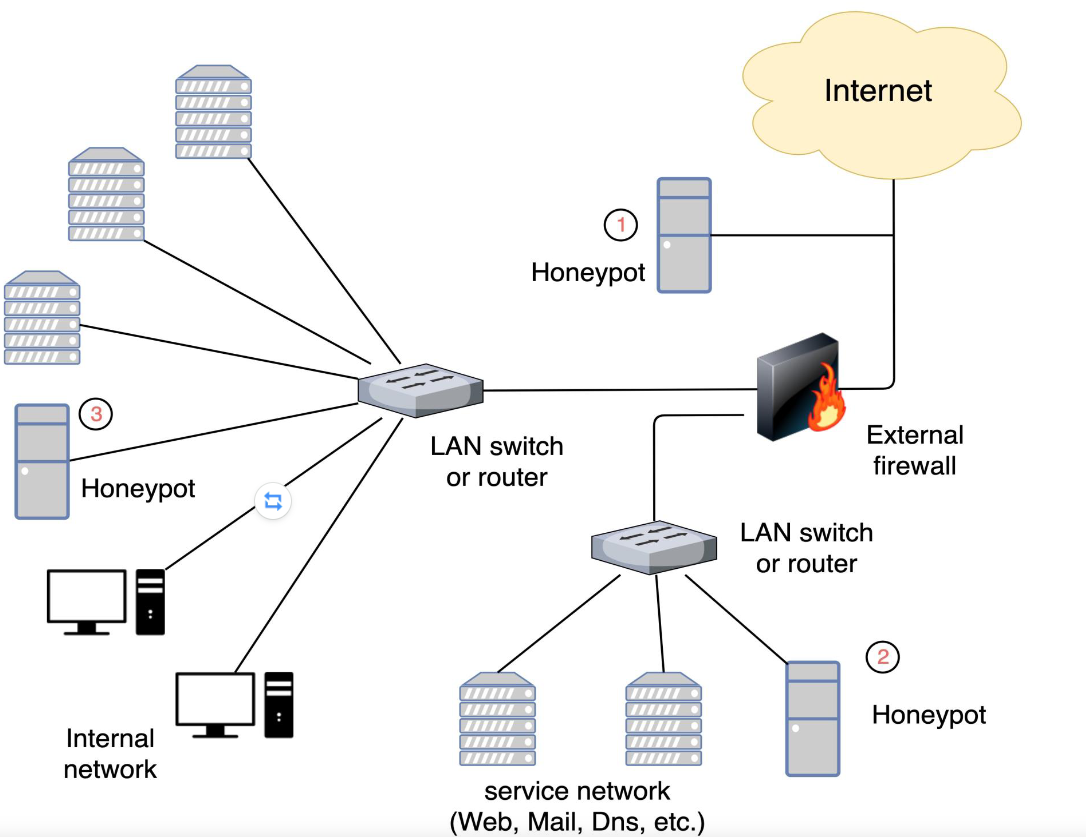

Honeypots

Decoy systems(誘餌):- 將潛在攻擊者引離關鍵系統

- 收集攻擊者活動的資訊

- 讓攻擊者停留在系統中足夠長的時間,使管理員能夠進行回應

- 系統內充滿

虛構資訊,而正常合法使用者不會去存取這些資料 - 沒有實際生產價值的資源

- 進入系統的通訊很可能是探測、掃描或攻擊行為

- 若系統主動發出外部通訊,則表示系統很可能已被入侵

Honeypot Classifications

Low interaction honeypot模擬特定 IT 服務或系統,使其能提供看起來真實的初始互動,但不會執行完整版本- 提供一個

較不真實的目標 - 通常已足夠作為分散式 IDS 的一個組成部分,用來

警告即將發生的攻擊

High interaction honeypot- 一個真實系統,包含

完整作業系統、服務與應用程式,並加裝監控機制後部署,使攻擊者可以存取 - 更真實的目標,可能讓攻擊者停留更長時間

- 需要大量資源

- 如果被入侵,可能被用來對其他系統發動攻擊

- 一個真實系統,包含